Unser Unternehmensschutz

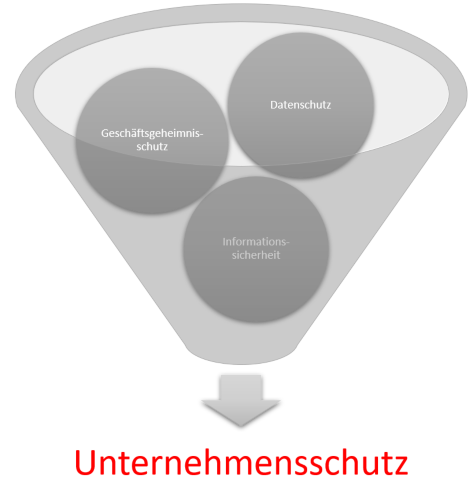

Richtig gemacht greifen Datenschutz, Geschäftsgeheimnisschutz und Informationssicherheit ineinander. Wir haben dafür den Begriff Unternehmensschutz definiert.

Dabei erklären sich die zuvor genannten Begriffe natürlich nicht unbedingt von selbst. Die wichtigsten Kurzinformationen und deren Quellen finden Sie im Folgenden:

Datenschutz:

„Schützt die Grundrechte und Grundfreiheiten natürlicher Personen und insbesondere deren Recht auf Schutz personenbezogener Daten.“

(Quelle: Artikel 1 (2) DSGVO)

Geschäftsgeheimnisschutz:

„Dient dem Schutz von Geschäftsgeheimnissen vor unerlaubter Erlangung, Nutzung und Offenlegung.“

(Quelle: §1 (1) GeschGehG)

Informationssicherheit:

„Informationssicherheit hat den Schutz von Informationen als Ziel. Dabei können Informationen sowohl auf Papier, in Rechnern oder auch in Köpfen gespeichert sein.“

(Quelle: IT-Grundschutz-Kompendium)

Warum es wichtig ist, einen wirksamen Unternehmensschutz zu haben:

In der Welt des Unternehmers gibt es eine Vielzahl von Risiken. Einige sind lästig, andere können unternehmensgefährdend sein und wieder andere können den Unternehmer u.U. sogar in die persönliche Haftung bringen (Stichwort Organversagen)!

Wir helfen Ihnen die größten Risiken zu identifizieren und sich davor zu schützen.